BRATISLAVA - Slovenskí diplomati sa stali spolu s ďalšími diplomati1h informácií. Uvádza sa to v tlačovej správe, ktorú Eset zverejnil na svojej internetovej stránke.

Výskumníci Esetu objavili nové verzie škodlivého softvéru spájaného s skupinou Ke3chang, pričom odhalili nový, predtým neznámy škodlivý softvér. Cieľom infiltrácií boli podľa zistení spoločnosti Eset predovšetkým diplomatické misie a vládne inštitúcie v Európe a Latinskej Amerike. Nové zistenia sú výsledkom dlhoročného sledovania aktivít kybernetickej skupiny Ke3chang, ktorá pravdepodobne operuje z Číny. Spoločnosť Eset o incidente informovala relevantné vládne kybernetické jednotky.

Cieľom boli diplomatické misie a vládne inštitúcie

"Novoobjavený škodlivý kód, ktorý dostal pomenovanie Okrum, bol po prvý raz identifikovaný na prelome rokov 2016 a 2017. Išlo o tzv. „backdoor“ (zadné vrátka, pozn. SITA), ktorého cieľom boli diplomatické misie a vládne inštitúcie v Belgicku, Slovensku, Brazílii, Chile a Guatemale. Navyše, v rokoch 2015 až 2019 spoločnosť Eset odhalila nové verzie známeho škodlivého kódu pripisovaného skupine Ke3chang," píše sa na internetovej stránke antivírusovej spoločnosti. Prvé podozrivé aktivity identifikovala spoločnosť Eset v európskych krajinách v roku 2015.

Skupina stojaca za týmito aktivitami mala podľa Esetu zrejme značný záujem o Slovensko, čo dokazuje vyšší počet cieľov nachádzajúcich sa na jeho území v porovnaní s inými krajinami. "Dotknuté však boli aj ďalšie krajiny, ako napríklad Chorvátsko alebo Česká republika. Analýzou kódu zistili výskumníci spoločnosti Eset prepojenie so známymi verziami škodlivého softvéru skupiny Ke3chang, a túto novú verziu nazvali Ketrican," píše ďalej spoločnosť.

Vyšetrovanie Esetu poskytuje viacero dôkazov

Okrem toho, koncom roka 2016 objavili výskumníci nový neznámy škodlivý softvér, ktorý mal na Slovensku rovnaké ciele ako Ketrican v roku 2015. Tento nový kód nazvali Okrum a zistili, že bol aktívny počas roka 2017. „Indície sme začali spájať v momente, keď sme zistili, že Okrum bol použitý na zavedenie novej verzie infiltrácie Ketrican v roku 2017. Navyše sme zistili, že na niektoré ciele boli opakovane mierené viaceré útoky,“ vysvetľuje výskumníčka škodlivého softvéru spoločnosti Eset Zuzana Hromcová. „Skupina zostáva aktívna aj v roku 2019. V marci tohto roka sme objavili ďalšiu verziu škodlivého softvéru Ketrican,“ doplnila Hromcová.

Vyšetrovanie spoločnosti Eset poskytuje viacero dôkazov, že aj za novoobjaveným škodlivým kódom Okrum stojí práve skupina Ke3chang. Okrem iného to potvrdzuje aj rovnaký modus operandi. Škodlivý softvér používaný skupinou Ke3chang je zväčša technicky jednoduchý a na zložitejšie činnosti používajú externé nástroje, čo sa zopakovalo aj v tomto prípade.

Útočníci sa snažili kamuflovať sieťovú komunikáciu

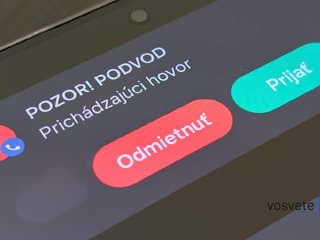

"Hoci Okrum nie je technicky zložitý, jeho operátori využívajú rôzne techniky s cieľom vyhnúť sa odhaleniu, aby si tak udržali prístup k infikovanému systému čo najdlhšie. Využívajú napríklad metódy steganografie na skrytie škodlivého kódu, a to vložením zašifrovaného backdooru do PNG obrázku. Po otvorení tohto súboru sa používateľovi zobrazí nevinne vyzerajúci obrázok, avšak moduly Okrumu v ňom vedia nájsť a spustiť škodlivý kód," informuje ďalej Eset.

Podľa spoločnosti sa útočníci snažili kamuflovať sieťovú komunikáciu infiltrácie tým, že zaregistrovali zdanlivo legitímne domény v snahe ukryť túto komunikáciu v bežnej komunikácii nakazeného používateľa. „Verzie škodlivého softvéru použité proti cieľom na Slovensku napríklad komunikovali cez domény napodobňujúce slovenský portál s mapami,“ uviedla podľa tlačovej správy Hromcová.